Dell Laptops Πλοίων με επικίνδυνο πιστοποιητικό ρίζας, Εδώ είναι πώς να δοκιμάσετε τον υπολογιστή σας (Ενημέρωση)

Ασφάλεια / / March 18, 2020

Κατά τη διάρκεια του Σαββατοκύριακου, ανακαλύφθηκε ότι η Dell έχει χτυπήσει ένα πιστοποιητικό rootkit που ονομάζεται eDellRoot για να βοηθήσει με την υποστήριξη πελατών. Εδώ είναι πώς να, αν είστε μολυνθεί.

Ενημέρωση 11/24/1015: Η Dell ανταποκρίνεται στις ανησυχίες ασφαλείας:

Η Dell έχει απαντήσει επισήμως στο θέμα eDellRoot Υποστηρίξτε το blog. Απελευθέρωσε ένα εγχειρίδιο: Οδηγίες αφαίρεσης πιστοποιητικού eDellRoot καθώς και α μικρή χρησιμότητα (άμεσος σύνδεσμος) που θα σας αφαιρέσει αυτόματα για εσάς.

Μπορείτε να δοκιμάσετε εάν διαθέτετε το πιστοποιητικό eDellRoot κάνοντας κλικ αυτός ο σύνδεσμος (που εξηγούμε παρακάτω). Αν το έχετε, σας προτείνουμε να διαβάσετε τη δημοσίευση του blog της Dell, να κατεβάσετε το PDF και να ακολουθήσετε τις οδηγίες για να το ξεφορτωθείτε.

Αξίζει επίσης να σημειωθεί ότι σήμερα ανακαλύψαμε ότι δεν πρόκειται μόνο για ένα θέμα με φορητούς υπολογιστές (το οποίο αναφέρθηκε αρχικά. Στην πραγματικότητα, αυτό είναι ένα πρόβλημα με όλους τους παράγοντες μορφής των υπολογιστών Dell. Εάν διαθέτετε υπολογιστή Dell, θα πρέπει να ελέγξετε εάν το eDellRoot βρίσκεται στο σύστημά σας. Για την πλήρη ιστορία διαβάστε την έκθεσή μας παρακάτω.

eDellRoot Κίνδυνος ασφάλειας πιστοποιητικού

Σε αυτό που αποτελεί άλλο déjà vu, η Dell Inc., ανακαλύφθηκε το Σαββατοκύριακο, έχει (από τον Αύγουστο) γλιστρήσει rootkit πιστοποιητικό που ονομάζεται eDellRoot για να βοηθήσει με ό, τι η εταιρεία ισχυρίζεται ότι είναι ευκολότερη πρόσβαση σε υπηρεσίες υποστήριξης για τους οι πελάτες. Ένα μήνυμα από μια αφίσα Reddit που πηγαίνει από το όνομα rotorcowboy δημοσίευσε λεπτομέρειες στον δημοφιλή ιστότοπο κοινωνικών μέσων ενημέρωσης σχετικά με την ανακάλυψη.

Έλαβα ένα λαμπερό νέο φορητό υπολογιστή XPS 15 από την Dell, ενώ προσπαθώντας να επιλύσω ένα πρόβλημα, εγώ ανακάλυψε ότι προερχόταν από μια αυτοεξυπηρέτησα root CA (Αρχή Πιστοποίησης) με το όνομα της eDellRoot. Με αυτό ήρθε το ιδιωτικό του κλειδί, χαρακτηριζόμενο ως μη εξαγώγιμο. Ωστόσο, εξακολουθεί να είναι δυνατή η απόκτηση ενός πρώτου αντιγράφου του ιδιωτικού κλειδιού χρησιμοποιώντας διάφορα διαθέσιμα εργαλεία (χρησιμοποίησα το εργαλείο Jailbreak του NCC Group). Αφού συζητήσαμε εν συντομία αυτό με κάποιον άλλον που το είχε ανακαλύψει, αποφασίσαμε ότι στέλνουμε κάθε φορητού υπολογιστή που διανέμουν με το ίδιο ακριβώς πιστοποιητικό ρίζας και ιδιωτικό κλειδί, πολύ παρόμοιο με αυτό που έκανε η Superfish στη Lenovo Υπολογιστές. Για όσους δεν είναι εξοικειωμένοι, αυτό είναι ένα μεγάλο θέμα ευπάθειας ασφαλείας που θέτει σε κίνδυνο όλους τους πρόσφατους πελάτες της Dell. Πηγή

Μόνο μια ανανέωση, η Lenovo έλαβε τεράστια ανάδραση όταν ανακαλύφθηκε ότι η εταιρεία είχε φορτώσει ένα παρόμοιο πιστοποιητικό rootkit που ονομάζεται superfish σε επιλεγμένες συσκευές Lenovo. Η εταιρεία έλαβε τόσα πολλά κακό Τύπο για την πράξη που μερικοί δήλωσαν ότι το περιστατικό πιθανώς αμαύρωσε τη μακροχρόνια φήμη της εταιρείας ως δημοφιλούς μάρκας μεταξύ των καταναλωτών και των επιχειρήσεων. Με την Lenovo να είναι μια κινεζική εταιρεία και τις πρόσφατες παγωμένες πολιτικές σχέσεις με την Κίνα και τις ΗΠΑ, η εταιρεία προσπαθεί να αποκαταστήσει την εμπιστοσύνη με τους καταναλωτές από τότε. Το περιστατικό ήταν τόσο κακό που Η Microsoft έπρεπε να βοηθήσει με τον καθαρισμό εκδίδοντας μια ενημερωμένη έκδοση ορισμού για το Windows Defender που βοήθησε στην κατάργηση του πιστοποιητικού.

Μέχρι στιγμής, οι χρήστες έχουν βρει το ευάλωτο πιστοποιητικό για το Dell Inspiron 5000, XPS 15 και XPS 13. Δεδομένου ότι πρόκειται για μια νέα εξέλιξη, θα μπορούσε να είναι και σε άλλους υπολογιστές της Dell στην αγορά.

Το περιστατικό θεωρήθηκε ότι ήταν μια σωστή προειδοποίηση για άλλους προμηθευτές, αλλά προφανώς, η Dell, ένας από τους τρεις κορυφαίους κατασκευαστές υπολογιστών, φαίνεται να έχει πέσει μέσα από τις ρωγμές. Η εταιρεία προσπαθεί να αλλάξει τα πράγματα ήδη με την έκδοση της ακόλουθης δήλωσης στα ΜΜΕ:

Η ασφάλεια και η προστασία της ιδιωτικής ζωής των πελατών αποτελεί βασική μέριμνα και προτεραιότητα για την Dell. Η πρόσφατη κατάσταση που επικαλείται σχετίζεται με ένα πιστοποιητικό υποστήριξης στο κουτί που αποσκοπεί στην παροχή καλύτερης, ταχύτερης και ευκολότερης εμπειρίας υποστήριξης πελατών.

Δυστυχώς, το πιστοποιητικό εισήγαγε ανεπιθύμητη ευπάθεια ασφαλείας. Για να το αντιμετωπίσουμε, παρέχουμε στους πελάτες μας οδηγίες για την οριστική κατάργηση του πιστοποιητικού από τα συστήματά τους μέσω απευθείας ηλεκτρονικού ταχυδρομείου, στον ιστότοπό μας υποστήριξης και την τεχνική υποστήριξη.

Αφαιρούμε επίσης το πιστοποιητικό από όλα τα συστήματα της Dell που κινούνται προς τα εμπρός. Σημειώστε ότι οι εμπορικοί πελάτες που αντιγράφουν τα δικά τους συστήματα δεν θα επηρεαστούν από αυτό το ζήτημα. Η Dell δεν προ-εγκαθιστά κανένα adware ή κακόβουλο λογισμικό. Το πιστοποιητικό δεν θα επανεγκατασταθεί μόνο αφού αφαιρεθεί σωστά χρησιμοποιώντας τη συνιστώμενη διαδικασία της Dell.

Ένας εκπρόσωπος της Dell έκανε επίσης μια δήλωση στο The Verge λέγοντας: "Έχουμε μια ομάδα που ερευνά την τρέχουσα κατάσταση και θα σας ενημερώσει μόλις έχουμε περισσότερες πληροφορίες".

Επειδή δεν υπάρχουν λεπτομέρειες σχετικά με τα συστήματα που ενδέχεται να επηρεαστούν, οι πελάτες θα πρέπει να εξαρτώνται από την Dell για βοήθεια.

Είναι ο υπολογιστής σας Dell σε κίνδυνο; Εδώ είναι πώς να το δοκιμάσετε

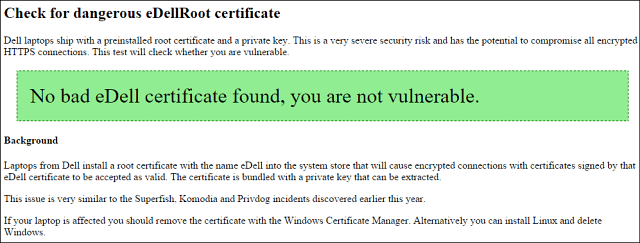

Αν θέλετε να μάθετε εάν το σύστημά σας μπορεί να επηρεαστεί, μπορείτε ελέγξτε αυτή την ιστοσελίδα που δημιουργήθηκε από τον δημοσιογράφο ασφαλείας Hanno Böck για να δοκιμάσει το σύστημά σας για την παρουσία του.

Η έρευνα μέχρι στιγμής έχει αποδείξει τα σενάρια αντίληψης όπου το eDellRoot θα μπορούσε να χειριστεί και να χρησιμοποιηθεί για έγκυρα πιστοποιητικά που θα μπορούσαν να προκαλέσουν επιθέσεις.

![Διαχείριση ρυθμίσεων εξοικονόμησης ενέργειας των Windows 7 [Οδηγίες χρήσης]](/f/72000aabaa24b5454495cd5e5f6c4fa3.png?width=288&height=384)